La seguridad en z/OS: Lo que las guías de mejores prácticas no te cuentan sobre tus PROCLIBs

Seamos claros: en el mundo del mainframe, a veces nos obsesionamos con los "sospechosos habituales". Si preguntas a cualquier auditor o profesional de seguridad qué es lo primero que mira para blindar un LPAR, te recitarán de memoria la lista sagrada: los ficheros APF, la Linklist y la protección de los volúmenes del sistema. Y no me malinterpretéis; es vital. Pero para quienes llevamos años manchándonos las manos desarrollando técnicas de hacking en entornos z/OS, sabemos que eso no es suficiente.

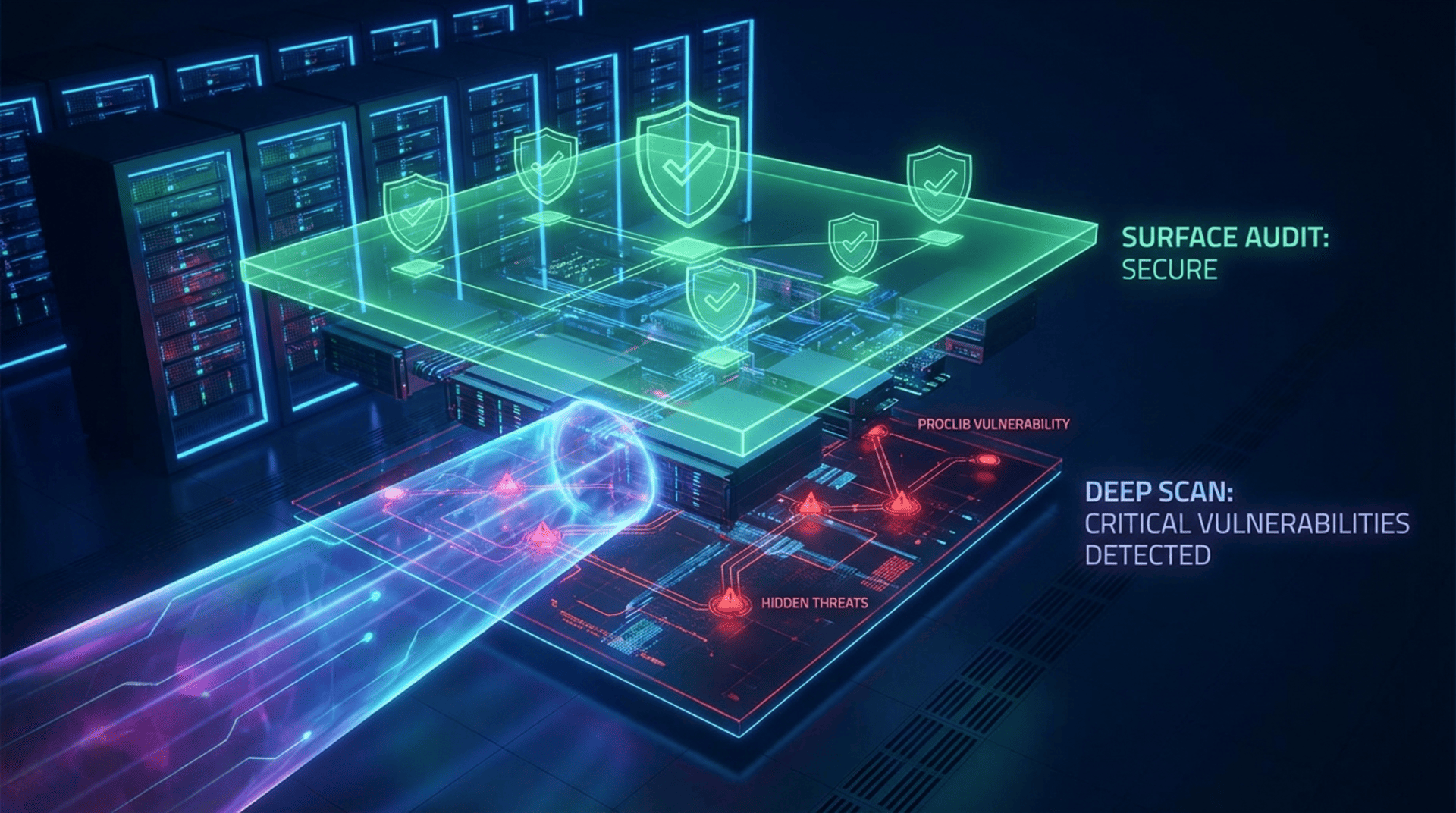

El problema real es la falta de conciencia sobre los vectores de ataque "silenciosos". Existe una falsa sensación de seguridad al ver todos los checks en verde de una auditoría estándar.

El talón de Aquiles de la arquitectura

He visto demasiadas veces cómo se pone el foco en lo obvio y se dejan desprotegidas librerías que parecen inofensivas, como PROCLIB, SYSPROC u otras librerías de operativa diaria cuya importancia estratégica queda escondida para el ojo no entrenado. La realidad operativa es tozuda: en múltiples ocasiones, durante ejercicios de intrusión, hemos logrado escalar privilegios simplemente porque una librería PROCLIB tenía una protección débil. La técnica es tan vieja como efectiva: modificamos un miembro en una librería que utiliza una STC (Started Task) Trusted o privilegiada y esperamos. Al arrancar esa STC, el sistema instala por nosotros una puerta trasera. Sin hacer ruido. Sin disparar alarmas si no tienes un SIEM bien calibrado. Esto demuestra una verdad incómoda: las guías de verificación de controles, como los STIG de la DISA o los benchmarks del CIS, aunque tienen un nivel más que razonable y son necesarias, no son perfectas. Son fotos estáticas que a menudo fallan al capturar la dinámica lógica de un ataque orquestado.La necesidad de una auditoría cíclica: DATAPASS

Aquí es donde fallan los enfoques tradicionales. La seguridad no es un estado; es un proceso. No basta con una foto fija anual. Es fundamental aumentar la frecuencia y la profundidad de los servicios de auditoría. Herramientas y servicios de auditoría cíclica, como DATAPASS, son esenciales porque no se limitan a pasar un checklist; funcionan como un sistema de mejora continua de la seguridad del mainframe. DATAPASS permite detectar esas desviaciones en librerías críticas que ocurren entre auditorías, cerrando la ventana de oportunidad al atacante.El impacto en el cumplimiento normativo (DORA, NIS2 y RGPD)

Aquí es donde el papel del CISO se vuelve crítico. Ya no estamos hablando solo de un problema técnico; hablamos de cumplimiento legal y supervivencia del negocio. Con la entrada en vigor del Reglamento DORA y la directiva NIS2, la resiliencia operativa digital es obligatoria. Un ataque de escalada de privilegios en el mainframe que comprometa datos sensibles te pone en ruta de colisión directa con el Reglamento General de Protección de Datos (RGPD) (o el Reglamento UE 2016/679 para ser exactos). ¿De qué sirve tener un SOC que monitorice el perímetro si el corazón del negocio, el mainframe, tiene puertas abiertas desde dentro?Integrando el mainframe en la ciberseguridad moderna

Para mitigar esto, no basta con realizar la auditoría anual. Necesitamos:- Visibilidad real: integrar los logs de z/OS en un SIEM corporativo. Saber qué es un SIEM y cómo correlaciona eventos de mainframe con el resto de la infraestructura es básico hoy en día.

- Profundidad y recurrencia: Implementar sistemas como DATAPASS para asegurar una vigilancia continua de los activos que las guías estándar ignoran.

- Hacking ético recurrente: Ir más allá del escaneo de vulnerabilidades. Hay que probar las configuraciones de PROCLIB y SYSPROC con la mentalidad de atacante.

- Formación: Entender qué es el mainframe en el contexto de la ciberseguridad actual. No es una caja negra aislada; es un nodo crítico que debe cumplir con la normativa del RGPD y los estándares de seguridad más estrictos.