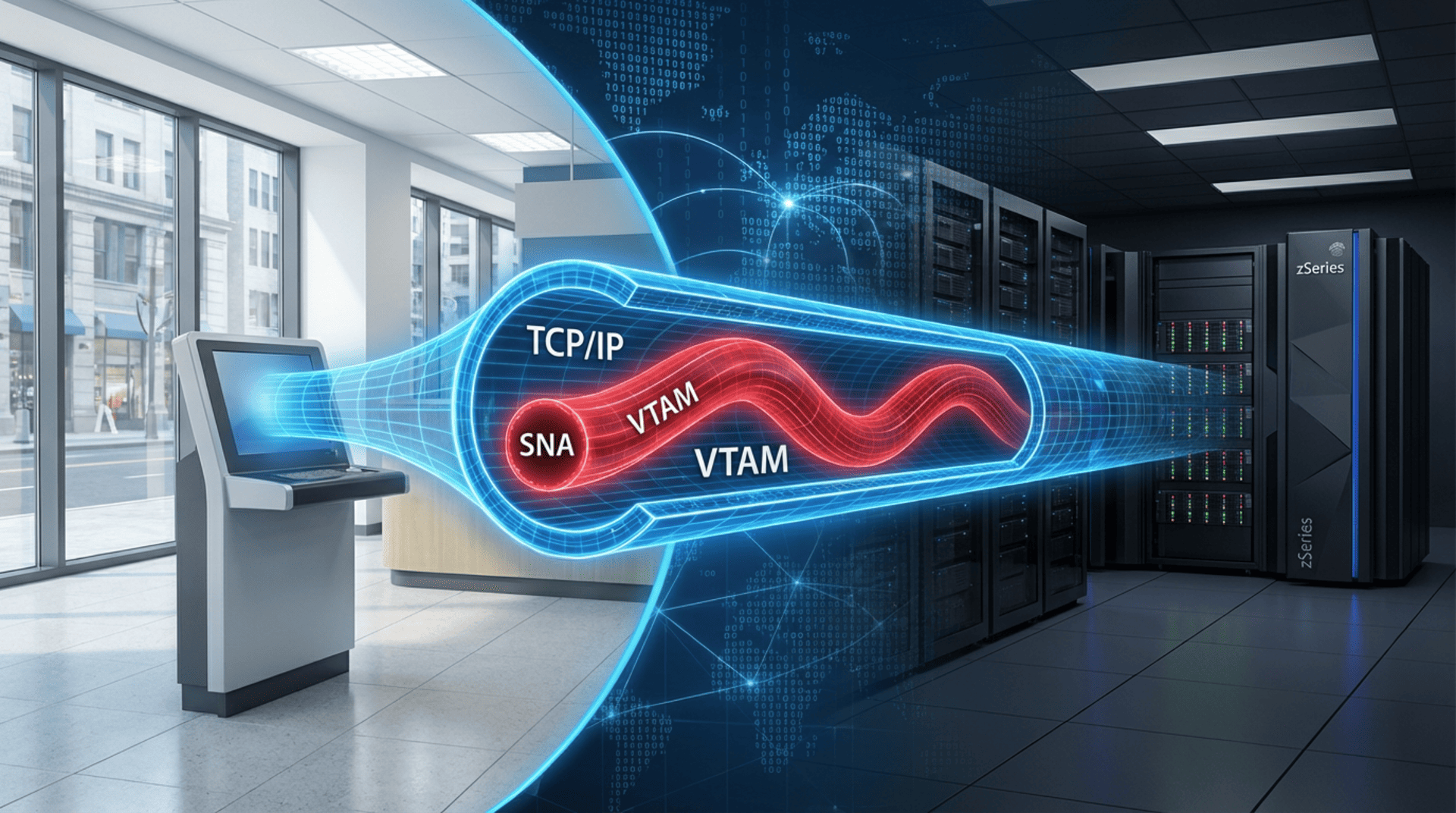

Vivimos con la falsa tranquilidad de creer que el viejo protocolo SNA (System Network Architecture) es cosa del pasado, una reliquia de museo, totalmente desplazado por el omnipresente TCP/IP. Pero la realidad en los entornos mainframe (como el z/OS) es mucho más tozuda: el SNA no ha desaparecido, simplemente se ha escondido.

Existe un problema oculto, casi invisible para la mayoría de los CISO y responsables de seguridad, relacionado con el abandono progresivo —pero nunca completo— del viejo SNA/VTAM. A día de hoy, todavía hay una cantidad ingente de comunicaciones desde y hacia las aplicaciones del mainframe basadas en protocolos antiguos como LU 6.2 o 3270.

¿El problema? Que estos protocolos, diseñados en otra época, son muy confiados: no autentican con quién hablan. Y aquí se abre la puerta a técnicas de ataque como el "Man in the Middle".

La historia real: El "hackeo" desde la oficina bancaria

Para que no parezca ciencia ficción, os voy a contar un caso real, documentado por nosotros, que pone los pelos de punta. Sucedió en una entidad financiera, con un empleado trabajando en una oficina de negocio a miles de kilómetros del CPD donde residía el mainframe que servía los datos.

Este empleado, con conocimientos técnicos pero sin credenciales privilegiadas, logró una hazaña inquietante: capturar las contraseñas de una gran cantidad de usuarios, incluidos los administradores de sistemas. Una vez con las llaves del reino en su poder, se conectó haciéndose pasar por ellos e instaló software para dejar "puertas traseras" abiertas.

¿Cómo lo hizo?

La técnica fue tan brillante como peligrosa. Arrancó una emulación de Hércules en su ordenador de la oficina y solicitó una conexión con el sistema TSO de producción del banco.

Aquí es donde saltan las alarmas de los escépticos: "¿Y el firewall? ¿Y la seguridad perimetral?" El banco se había gastado una fortuna en software de seguridad y firewalls de última generación, y tenía un SOC (Centro de Operaciones de Seguridad) que monitorizaba 24/7. Pero todo esto fue inútil.

Es cierto que la conexión entre la oficina y el mainframe se realizaba mediante TCP/IP. Pero, y aquí está la trampa, en cada trama IP viajaba encapsulado el protocolo SNA. Los firewalls, diligentes, verificaban que la solicitud venía de una IP y una MAC correctas de la oficina. Daban luz verde. Pero eran incapaces de inspeccionar la carga útil del paquete: los comandos VTAM que iban dentro llegaban hasta la cocina del sistema y se ejecutaban en su entorno nativo.

El ataque invisible

Una vez que el atacante consiguió establecer una sesión entre su emulador Hércules y la LPAR de producción vía SNA, simuló las pantallas de inicio de sesión del sistema. Cuando un usuario legítimo intentaba entrar, el atacante capturaba su nombre de usuario y contraseña, le mostraba un falso error de conexión y, acto seguido, se ponía en modo transparente, dejando pasar el tráfico real. El usuario pensaba que se había equivocado al teclear, volvía a probar y entraba. Pero sus credenciales ya habían sido robadas.

Cuando el atacante recopiló claves de usuarios con suficientes privilegios, esperó a las horas en que sabía que estos administradores no trabajaban para conectarse impunemente.

La ceguera del SIEM y el cumplimiento normativo

Este escenario plantea una pregunta incómoda: ¿Qué es un SIEM y para qué sirve si no puede ver lo que ocurre dentro de este túnel SNA? Muchas organizaciones se preguntan qué es un SOC eficiente si tiene puntos ciegos de este calibre.

En el panorama regulatorio actual, con la entrada en vigor del Reglamento DORA (Digital Operational Resilience Act) y la directiva NIS2, la visibilidad completa es innegociable. Ya no basta con cumplir el Reglamento (UE) 2016/679 (GDPR) o tener una certificación ISO 27001 colgada en la pared. Normativas como SOX, Basilea II o los estándares NIST2 exigen un control exhaustivo de los riesgos operacionales.

Si tu SIEM IT no recibe información sobre lo que ocurre en las tripas del protocolo VTAM, estás incumpliendo el principio básico de monitorización de seguridad. Estás ciego ante un tráfico que sigue siendo vital para tu negocio.

DataPASS: Encendiendo la luz en la oscuridad

Esta vulnerabilidad sigue existiendo en cualquier aplicación que utilice antiguos protocolos VTAM encapsulados, algo mucho más común de lo que se considera. La pregunta que te lanzo es: ¿Cuántas aplicaciones siguen conectándose a estos protocolos en tu instalación? ¿Lo has comprobado alguna vez o eres de los que defienden a capa y espada que "aquí solo usamos TCP/IP"?

Para solucionar este agujero de seguridad, es necesario aumentar la frecuencia y la profundidad de los servicios de auditoría cíclica. Aquí es donde entra en juego nuestro servicio DataPASS, concebido como un sistema de mejora continua de la seguridad del mainframe.

DataPASS cuenta con un componente específico que genera registros SMF con toda la actividad que realiza VTAM. Transformamos lo que antes era una "caja negra" inescrutable para el equipo de seguridad de datos en algo claro y estructurado.

Gracias a esto, podemos analizar todas las conexiones, el tráfico, los usuarios y las aplicaciones, e inyectar esa información directamente a tu SIEM (ya sea Splunk, QRadar, etc.) o analizarla posteriormente en el ciclo diario de DataPASS.

De esta forma, convertimos un riesgo oculto y un posible incumplimiento de normativas como el Reglamento General de Protección de Datos (RGPD), DORA o NIS2 en un entorno controlado, auditable y seguro. No dejes que el viejo SNA sea la puerta trasera por la que se cuelen en tu organización.